יולי 2019, 08:30. מגדל משרדים רב קומות בלב תל אביב. בוקר שגרתי.

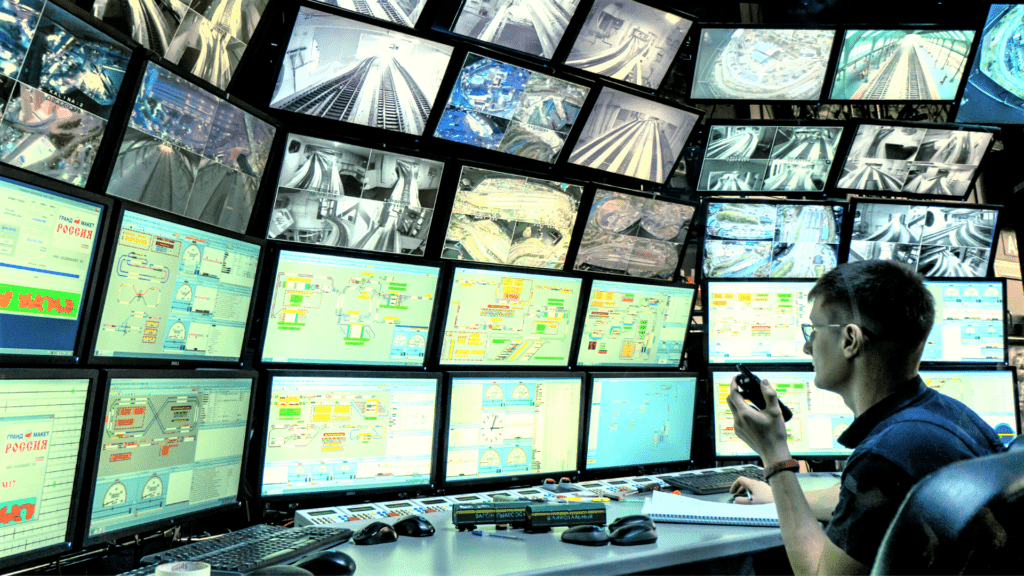

ובזמן שרבים מפלסים דרכם בחניון הפנימי למקומות החנייה השמורים, בקומה ה-24 כבר החלה ישיבת הנהלה באחת החברות. סמנכ"ל השיווק מציג בשטף את נתוני החודש האחרון, ומוחה קלות בשרוולו את מצחו. קיץ, אבל הטמפרטורות מרגישות גבוהות מהרגיל, ונדמה שאפילו המזגן מתקשה להקל את החום והמחנק בחדר.

שלוש דפיקות נמרצות בדלת. המזכירה מציצה פנימה ומסמנת למנכ"ל לבדוק את הטלפון הנייד. המנכ"ל מהנהן לה בחזרה ופותח את המסך. בשנייה אחת – מחושך לאור, ומאור לחושך.

המנכ"ל לוקח נשימה, מכחכח בגרונו, ומפזר את הישיבה.

בדרך חזרה אל משרדו, המנכ"ל מבקש מהמזכירה לקשר אותו בהקדם למנהל המגדל. היא משיבה שהקו אצלו תפוס כבר דקות ארוכות, אבל מנהל הביטחון כבר ממתין לך במסדרון.

"אנחנו תחת מתקפה".

הנהלת המגדל קיבלה דואר אלקטרוני מאת גורם בלתי מזוהה לפיו השליטה בו ניטלה ממנה, וכהוכחה לכך המיזוג בכל קומות המגדל הושבת. הגורם הוסיף ואיים שבשלב הבא יושבתו בזו אחר זו גם הכניסות ללובי ולחניון. בתמורה להחזרת השליטה, הוא דורש תשלום בסך חמישה מיליון שקלים.

תרחיש דמיוני?

מגדל משה אביב חווה מתקפה דומה באותה שנה. מאז, התרחשו מאות מתקפות סייבר נגד אינספור מטרות וגרמו נזקים כבדים, הן כספיים והן תדמיתיים. אודות מתקפות אחדות היו פרסומים פומביים, אבל רובן מודרו ברמה הפנים ארגונית.

מנהלי ביטחון נוטים לדחוק תרחישים מסוג זה מטה בטבלת ניהול הסיכונים, ולהקצות את רוב הקשב, האנרגיה והמשאבים לאבטחה הפיזית.

סמנכ"ל השיווק ישרוד את החום, אבל השרתים בחדרי התקשורת?…

והנה, למרות הגדילה המואצת של כמות מתקפות הסייבר בכלל, ושל כמות מתקפות הכופרה בפרט, ארגונים רבים תולים את תקוות ההגנה שלהם בכך שרשתות השליטה והבקרה שלהם, לרבות רשתות הביטחון, מופרדות מרשת ה-IT ומהאינטרנט.

בניגוד לכך, הנתונים מלמדים שכ-25% מהמתקפות בשנה האחרונה היו כנגד הרשתות הללו. בקרות כניסה, מצלמות, גלאים, גדרות אלקטרוניים וכו' ברשתות הביטחון. חניונים, תאורה, מיזוג, ספרינקלרים וכו' ברשתות השליטה והבקרה.

כלומר, ארגונים רבים, ומנהלי ביטחון רבים, לוקים בחוסר הכרה של האיום ושל פוטנציאל הנזק.

ברוב המקרים, מתקפות הסייבר מסבות הן נזק מיידי והן נזק מתמשך. החל באובדן הרציפות התפקודית והשבתה של השירותים הניתנים, דרך אובדן הכנסות, אובדן לקוחות, טיפול בציוד, חשיפה משפטית, תשלום פיצויים ו/או קנסות, פרמיות ביטוח גבוהות, והחמור ביותר – נזק למוניטין.

אחת התורפות השכיחות אותן מנצלים תוקפים כדי לחדור לארגון בדלת אחורית היא חיבורים בלתי מאובטחים מהסוגים הזמניים, המזדמנים, המתווספים וכד'. כלומר, במקור, הרשתות הקריטיות הופרדו מהרשתות הפתוחות, אבל במרוצת החודשים או השנים, בהמשך לתחזוקה השוטפת או לשדרוגים מאוחרים, נוצרים חיבורים חדשים.

טכנאי מתח נמוך שמבקש להתקין מצלמה חדשה, וכדי לתת שירות מהיר חורג מהנהלים ומייצר חיבור בלתי מורשה לקישור אלחוטי. מנהל חניון שמבקש לשלב LPR (זיהוי לוחיות רישוי) בכניסה, וכדי לאשר מראש את כל המורשים והמנויים מייצר חיבור לרשת משאבי האנוש, וכך הלאה.

במציאות בה הטכנולוגיה כל כך מתקדמת וכל כך דומיננטית, כמות החיבורים בין רשתות היא אינסופית, והיכולת לפקח ולאכוף, בטח בידי אדם ובטח לאורך שנים, היא מוגבלת ואף בלתי אפשרית. הפרצות יהיו שם, החשיפה תמיד שם.

ברמה האישית, במשך שנים ארוכות תכננתי והובלתי פרויקטים ביטחוניים טכנולוגיים רבים, אבל רק ההפנמה לפיה גם רשתות הביטחון הן בחשיפה תמידית, חידדה אצלי את הצורך במוצר משלים – הגנת רשתות הביטחון.

האירוניה היא – ככל שרשת הביטחון גדולה ומורכבת יותר, כך גם החשיפה שלה גבוהה יותר. יותר מצלמות, יותר גלאים, יותר תוכנות וכד', שווה יותר נקודות קצה, יותר ממשקים, יותר ספקים וכד', שווה יותר פרצות פוטנציאליות.

ההפנמה וההכרה בכך שגם המגן זקוק להגנה, הובילה אותי לחפש פתרונות קיימים מחד, וליצור פתרונות חדשים מאידך. רציתי להבטיח שהמצלמה הנוספת שמתקין טכנאי המתח הנמוך תהיה לשירותינו בלבד, בלי סכנה שביום שחור אחד היא תופנה כנגדנו.

לצורך כך, ארגון נדרש לקיים מיפוי ראשוני, מקיף ומדויק, של כלל הרכיבים ברשתות הקריטיות, לרבות ברשתות הביטחון, ליישר קו, ומנקודה זו ואילך לנטר בזמן אמת כל שינוי, חריגה או כשל בהם. בכך, הארגון מבטיח את יכולת ההתראה המיידית ואת יכולת התגובה המהירה.

יישור הקו והניטור בזמן אמת הם גם הנקודה שבה מנהל הביטחון יכול לקיים את המחויבות שלו כלפי הארגון – יש בכך הכרה באיום ובפוטנציאל הנזק, ויש בכך פתרון אפקטיבי.

סייבר – תכנים משלימים:

- פאנל 'מתקפות כופרה', בהשתתפות משה אמזל, דוד רום, אור שלום ושירלי ברק-גורביץ'.

- הרצאה פיזית מתוך הכנס השנתי של הגילדה 2021, 'סייבר', מאת רפאל פרנקו.

- הרצאה 'ניתוח אירועי סייבר', מאת אורן אלימלך.

- הרצאה 'יסודות בהגנת סייבר', מאת אייל פינקו.

- הרצאה 'הגנת סייבר בשרשרת האספקה', מאת ענת גולדיאן ויובל סיני.

- מאמר 'סייבר – הזירה החדשה של מנהלי הביטחון', מאת אייל פינקו.

- מאמר 'איומי סייבר בשרשרת האספקה', מאת נועם הנדרוקר.